Darknet

Der Großteil aller Online-Inhalte wird nicht von einer Suchmaschine erfasst und bleibt unsichtbar. Sie sind Teil des Deep Webs und teilweise sogar des Darknets. Dieses gerät häufig durch die mediale Berichterstattung in den Vordergrund. Dabei geht es meist um illegale Online-Geschäfte. Diese machen allerdings nur einen Aspekt des Darknets aus:

Exkurs: „Aufbau des Internets“

Die Aufteilung von Online-Inhalten lässt sich wie ein Eisberg beschreiben. Die Inhalte, welche sich über gängige Internet-Browser wie Google oder andere Suchmaschinen aufrufen lassen, machen lediglich die Spitze des Eisbergs aus. Sie befinden sich im sogenannten Clear Web. Jedoch liegt der größte Teil der digital existierenden Inhalte (dazu zählen Texte, Fotos, Datenbanken etc.) bildlich betrachtet weit unter der Oberfläche – im sogenannten Deep Web. Das Deep Web umfasst zum Großteil spezialisierte Datenbanken, wie beispielsweise von Universitäten, Regierungen oder Forschungseinrichtungen. Aber auch solche von Bibliotheken oder private Firmennetzwerke gehören dazu. Die Daten sind nicht frei zugänglich und deshalb meist durch eine Log-In-Funktion geschützt. Jedoch ist für den Zugriff auf das Deep Web kein spezielles Tool nötig, sondern lediglich das Wissen darüber, wo die Informationen zu finden sind. Das Darknet macht einen kleinen Teil des Deep Webs aus. Für den Zugriff darauf ist eine spezielle Verschlüsselung notwendig, welche anonymes Surfen garantiert und wofür eine spezielle Software notwendig ist.

Was macht das Darknet aus?

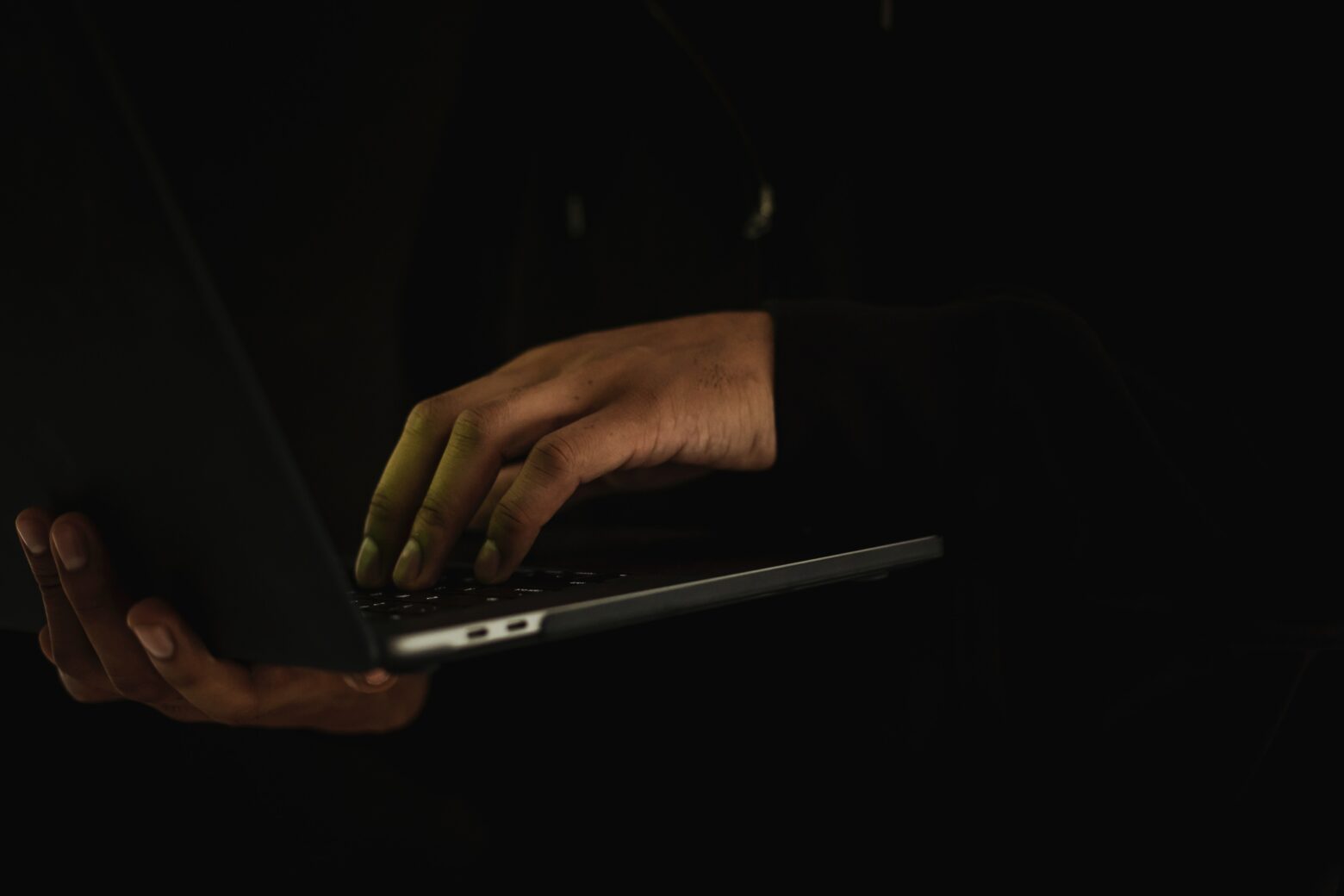

Das Darknet wird häufig mit illegalen Geschäften wie Waffen- und Drogenkäufen oder anonymen Chatrooms in Verbindung gebracht. In erster Linie ist der Zugang zum Darknet aber nicht illegal. Es ist jedoch nur über eine spezielle Software zugänglich. Die dafür am häufigsten verwendete Software nennt sich TOR („The Onion Router“). Der Name orientiert sich an dem technischen Prinzip, wie Daten innerhalb des Darknets verschickt werden. Das Verschlüsselungsschema ähnelt der Form einer Zwiebel und ermöglicht Anonymität im digitalen Raum. Dafür verbindet sich der eigene Computer nicht direkt mit dem Server, auf dem die Webseite liegt, sondern integriert viele weitere Server in die Verbindung, um Anonymität zu generieren. Der TOR-Browser kann kostenlos und legal im Internet heruntergeladen und installiert werden. Darüber lassen sich auch „normale“ Seiten des Internets abrufen, aber auch solche sogenannten „Hidden Services“, welche ausschließlich über das TOR-Netzwerk erreichbar sind. Deren Internet-Adresse endet häufig auf .onion und ist oft kein Klarname. Im Darknet finden sich Hidden Services teilweise in Form von illegalen Inhalten wie dubiose Tauschbörsen, einem Markt für Waffen und Drogen oder Kinderpornografie wieder.

Aber nicht alle Hidden Services sind illegal. Auch manche E-Mail-Anbieter*innen nutzen solche, um einen sicheren E-Mail-Verkehr zu ermöglichen. Um auf kriminelle Inhalte zu stoßen, muss explizit danach gesucht werden. Aufgrund der aufwendigen Anonymisierung ist die Surfgeschwindigkeit im Tor-Netzwerk oftmals verlangsamt. Werden (Ver-)Käufe im Darknet getätigt, wird mit einer virtuellen Kryptowährung, wie zum Beispiel Bitcoins, gezahlt. Allgemein gesehen versichert das Darknet jedem Nutzenden Anonymität, indem beispielsweise der Verlauf nach jeder Benutzung gelöscht wird und Aktivitäten aufgrund mehrfacher Verschlüsslung nicht nachverfolgbar sind.

Wer nutzt das Darknet und wieso?

Motive, um das Darknet zu nutzen, gibt es einige. Als ein Hauptmotiv gilt das anonyme Surfen, wodurch keine persönlichen Spuren im Netz hinterlassen werden. Vor allem für Whistleblower*innen, Aktivist*innen oder Journalist*innen ist eine solche Anonymität häufig sehr wichtig, um unter anderem brisante Informationen aufdecken zu können. Auch können Personen, die in ihrem Heimatland aufgrund von Zensur der Sozialen Medien nicht straffrei auf Inhalte zugreifen können, potenziell über das Darknet an solche Informationen gelangen. Jedoch wollen auch Kriminelle anonym agieren und weichen deshalb häufig auf das Darknet aus, um illegalen Geschäften nachzugehen. Inhalte, die vielfach im Darknet zu finden sind, sind beispielsweise gestohlene Bankdaten, Falschgeld, Handel mit Drogen und Waffen, illegales kinderpornografisches Material und Ähnliches. Für Strafverfolgungsbehörden gestaltet es sich oftmals schwierig, Missbrauch zu verfolgen. Teilweise können jedoch über die für die Bezahlung mit Kryptowährung hinterlegte Adresse Täter*innen identifiziert werden.

Tipps und Hinweise

Auch wenn das Darknet häufig durch die mediale Berichterstattung negativ beleuchtet wird, ist es wichtig zu beachten, dass es an sich nicht illegal ist, sich im Darknet zu bewegen und es häufig dafür genutzt wird, anonym und ohne Datenweitergabe zu surfen. Lediglich wer sich an illegalen Tätigkeiten beteiligt, wie zum Beispiel illegale Drogen bestellen oder kinderpornografische Bilder herunterladen, macht sich strafbar.

Im Austausch mit Kindern und Jugendlichen ist es wichtig zu vermitteln, dass das Darknet nicht grundsätzlich schlecht und auch nicht ausschließlich kriminell ist, jedoch von einigen Nutzer*innen genau dafür genutzt wird. Es ist bedeutsam, gemeinsam über Internetaktivitäten zu sprechen, Gründe für den Zugriff zu verstehen und Chancen sowie Risiken herauszuarbeiten. Als eine Herausforderung gilt der Mangel an regulierten Inhalten und Nutzer*innen, die im Darknet existieren, wodurch es Kindern und Jugendlichen möglich wird, auf Webseiten für beispielsweise den Verkauf von Drogen und Waffen zuzugreifen. Hier gilt es eine gewisse Sensibilität für dieses Thema zu schaffen und eine kritische Reflexion des Umgangs mit dem Internet anzuregen. Darüber hinaus ist zu beachten, dass die Nutzer*innen von solchen Softwaren wie die des TOR-Netzwerks, nicht völlig geschützt sind. So können beispielsweise Log-In-Daten oder Kreditkarteninformationen aufgelesen werden.